Achtung! Wir informieren über ein wichtiges Sicherheitsthema, das Ihren Server betreffen könnte.

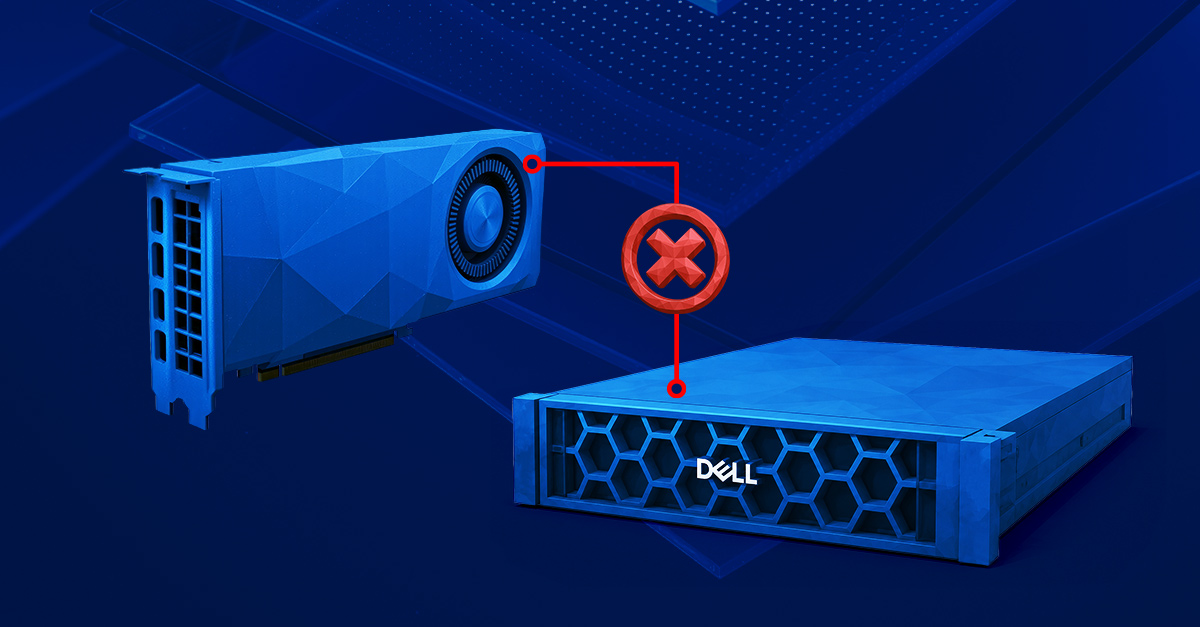

Kürzlich wurde eine kritische Schwachstelle in OpenSSH mit der Bezeichnung "regreSSHion" und der CVE-Nummer 2024-6387 entdeckt. Wie sich herausstellt, betrifft die Bedrohung - unter anderem - viele Dell-Server-Modelle und das darin enthaltene iDRAC-Modul.

Dies ist eine kritische RCE-Bedrohung (Remote Code Execution), die es ermöglicht, Code auf einem Remote-System auszuführen, das glibc mit dem laufenden OpenSSH-Dienst als root ohne Authentifizierung verwendet.

Wie der Sekurak-Service berichtet:

"Der Name der Schwachstelle ist nicht zufällig, 'regreSSHion' ist die Rückkehr eines Fehlers, der 2006 als CVE-2006-5051 klassifiziert wurde, also einer Race-Condition im Signal-Handler-Code. Ursprünglich wurde die Meldung als Denial-of-Service-Angriff und potentielle Codeausführung beschrieben. Die Situation wurde in OpenSSH 4.4p1 behoben."

Es stellte sich heraus, dass bereits im Oktober 2020 Änderungen vorgenommen wurden (Commit: 752250c) und das Makro #ifdef DO_LOG_SAFE_IN_SIGHAND entfernt wurde, wodurch der Fehler in Version 8.5p1 erneut eingeführt wurde! Da das Problem in der Signal-Behandlung im kritischen, privilegierten Teil des Codes auftritt, der ohne Sandbox läuft - ist die Folge die Codeausführung im Root-Kontext.

OpenSSH-Bibliotheken werden in Remote-Server-Management-Modulen aller führenden Hersteller verwendet. Bei Dell-Servern und den von der Bedrohung betroffenen iDRAC-Modulen können wir dies auf der offiziellen Dell-Website verfolgen:

https://www.dell.com/support/kbdoc/en-ca/000226708/dsn-2024-001

Wir empfehlen, die Berichte auf der Herstellerseite laufend zu verfolgen.

Wenn Sie Hilfe benötigen oder Fragen zu dieser Bedrohung haben, kontaktieren Sie uns bitte.

/ EUR

/ EUR