SNMP wird von vielen Administratoren mit „etwas, das Daten von Routern sammelt" assoziiert. Aber bevor Sie den ersten Agent aufsetzen und das Monitoring anschließen, lohnt es sich zu verstehen, wie dieses Protokoll funktioniert, was Sie davon erwarten können – und was Sie absolut nicht tun sollten. Denn obwohl SNMP eine unschätzbare Informationsquelle über Ihr Netzwerk sein kann, lässt es sich leicht in eine Problemquelle verwandeln. In diesem Beitrag zeigen wir, wie Sie das Thema mit Verstand angehen – von Versionen und Sicherheit über Architektur bis hin zu Fallen, die Sie bereits bei der Implementierung erwarten können.

Was ist SNMP und warum lohnt es sich, das vor der Implementierung zu wissen?

Simple Network Management Protocol ist ein Weg, um zu wissen, was mit Ihrem Netzwerk passiert – bevor die Benutzer anfangen anzurufen, dass „etwas nicht funktioniert". Wenn Sie sich fragen, was SNMP in der Praxis ist, ist die Antwort einfach: es ist ein Mechanismus, der es ermöglicht, den Status von Netzwerkgeräten zu lesen und zu ändern – Router, Switches, Server, USVs, und sogar Drucker – von einem Ort aus. Sie müssen sich nicht separat bei jedem Gerät anmelden, um Temperatur, Port-Auslastung oder die Anzahl der Fehler auf einem Interface zu überprüfen – es reicht, wenn Sie einen konfigurierten SNMP-Agent und die entsprechenden OIDs haben, und alles fließt zu Ihrer Konsole.

Aber SNMP ist nicht nur Monitoring. Gut konfiguriertes SNMP-Management kann auch die Ausführung von „Set"-Operationen ermöglichen – also die Fernänderung von Parametern. Theoretisch können Sie sogar über SNMP einen Port deaktivieren oder Traffic-Prioritäten setzen. Wird das in der täglichen Arbeit angewendet? Selten – weil es Vorsicht und vollständiges Vertrauen in die Konfiguration erfordert. Aber es ist wichtig zu wissen, dass das SNMP-Protokoll sich nicht auf das Lesen beschränkt – es hat auch administrative Funktionen. Und bevor Sie es in einer Produktionsumgebung implementieren, müssen Sie sich bewusst sein, was Sie öffnen – und was gesichert werden muss.

SNMP-Formate – welche macht heute Sinn?

Auf dem Papier sieht alles ähnlich aus – jede SNMP-Version kann eine Abfrage senden, eine Antwort empfangen und Traps abhören. Aber die Unterschiede beginnen dort, wo Sicherheit und Integration mit Unternehmenssystemen ins Spiel kommen.

- SNMPv1 ist das absolute Minimum – überträgt Daten im Klartext, verschlüsselt nichts, erlaubt keine erweiterten Zugriffsregeln. Heute sollte es jedoch in keiner Produktionsumgebung verwendet werden, auch nicht in geschlossenen.

- SNMPv2c ist schon ein Schritt weiter – etwas mehr Möglichkeiten, bessere Leistung, aber immer noch dasselbe Problem: keine Authentifizierung und Verschlüsselung.

- Erst SNMPv3 bringt Konkretes: Authentifizierung mit MD5/SHA, Datenverschlüsselung (z.B. über AES) und Zugriffskontrolle auf Benutzer- und IP-Adress-Ebene. Wenn Ihnen wichtig ist, dass SNMP-Management kein Loch in Ihrer Infrastruktur öffnet – dann sollte genau diese Version die Grundlage der Implementierung sein. Interessant ist, dass SNMPv3 auch das TSM-Modell unterstützt, also Tunneling über TLS/DTLS – und das ist schon eine ganz andere Liga in Bezug auf die Einhaltung von Sicherheitsrichtlinien.

Kurz gesagt: SNMPv3 ist heute die einzig vernünftige Option – und alles andere sind Halbmaßnahmen.

Agent, MIB, OID…also wie SNMP wirklich „unter der Haube" funktioniert

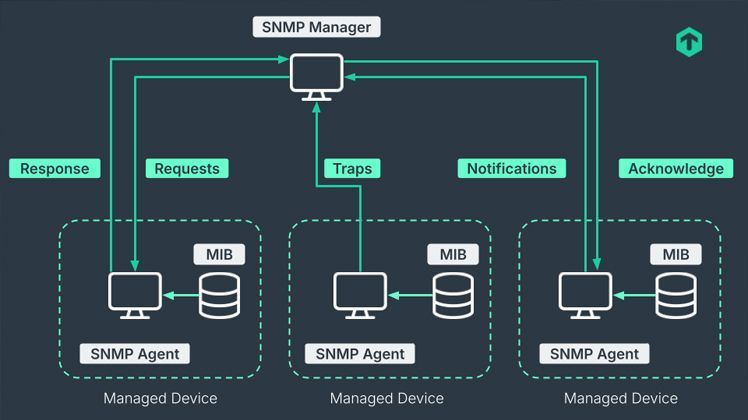

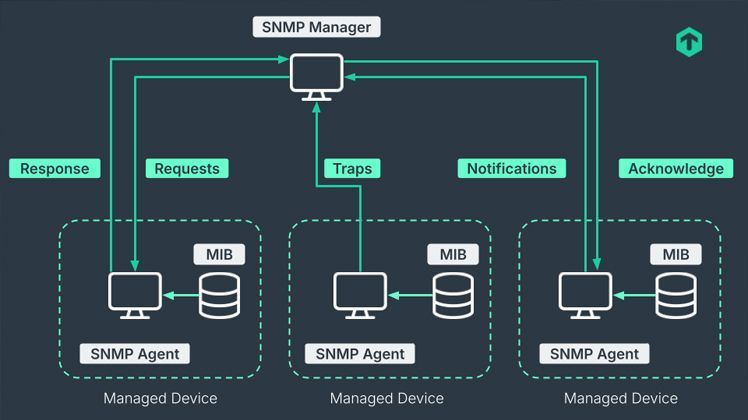

Auf den ersten Blick scheint SNMP einfach – aber wenn Sie eine reale Implementierung planen, müssen Sie verstehen, wie die Architektur dieses Protokolls unter der Oberfläche funktioniert. Alles basiert auf drei Säulen:

- Agenten, die auf Geräten „wohnen" und auf Abfragen antworten,

- MIBs, also Datenbanken, die in einer Baumstruktur organisiert sind,

- sowie OIDs, die nichts anderes als eindeutige Adressen für spezifische Informationen sind; jedes Interface, jede CPU, jede Statistik hat ihre OID – und genau diese verwendet der SNMP-Agent.

Aus Sicht des Administrators ist das Wichtigste die geschickte Gestaltung der MIB – also die Auswahl dessen, was tatsächlich überwacht werden sollte.

- Wenn Sie alles sammeln, überschütten Sie das NMS mit unnötigen Daten.

- Wenn Sie zu wenig sammeln – verpassen Sie einen Ausfall.

Das beste Setup? Ein eigenes, angepasst an die spezifische Infrastruktur. Standard-MIBs decken viel ab, aber nützlich sind auch private – von Hardware-Herstellern erstellt, z.B. Cisco, HPE oder Dell. Dank ihnen können Sie Dinge überwachen, die in den Grundbäumen nicht verfügbar sind, z.B. ECC-Speicherfehler, RAID-Status oder Batteriestand in der unterbrechungsfreien Stromversorgung.

SNMP in der Praxis – wie das Netzwerk bei der Implementierung nicht umzuwerfen?

Theoretisch ist SNMP nur das Lesen von Daten – aber in der Praxis können schlecht konfigurierte Agenten ziemliches Chaos verursachen.

Der häufigste Fehler? Zu aggressiver Datensammlung-Zeitplan oder „GetBulk"-Abfragen, die das Gerät überlasten. Es kommt vor, dass schlecht konfigurierte Traps den Management-Server mit Hunderten von nutzlosen Benachrichtigungen spammen, wodurch Administratoren Alarme ignorieren – sogar die kritischen.

Das zweite Problem ist fehlende Tests. Bevor Sie die vollständige Konfiguration in der Produktionsumgebung starten, testen Sie SNMP an einer Probegruppe von Geräten – snmpwalk, snmpget, snmptrapd sind Tools, die Sie vom ersten Tag an kennen sollten.

Die SNMP-Implementierung endet nicht mit dem Start des Agenten. Sie müssen eine SNMP-Management-Politik vorbereiten, in der Sie nicht nur den Umfang der gesammelten Daten definieren, sondern auch: wer Zugang hat, wie die Passwort-Rotation aussieht und ob Versuche unbefugter Abfragen protokolliert werden. Notwendig sind Zugriffskontrolllisten (ACL), die die SNMP-Kommunikation auf vertrauenswürdige IP-Adressen beschränken – ohne das kann jedes offene Gerät in Ihrem Netzwerk zu einem Einstiegspunkt werden. Und eine letzte Sache: lassen Sie niemals Standard-Community-Strings wie „public" und „private" stehen. Das ist eine Einladung zu Problemen.

Wo endet SNMP und wo beginnen echte Netzwerk-Herausforderungen?

SNMP ist ein mächtiges Tool, aber es löst nicht alle Probleme – und es ist wichtig, sich das bewusst zu machen, bevor Sie in die Überzeugung verfallen, dass „da ich SNMP habe, ist alles unter Kontrolle". Simple Network Management Protocol hat seine Grenzen – es arbeitet über UDP, was bedeutet, dass es keine Garantie für die Paketzustellung gibt. Traps kommen möglicherweise nicht an, wenn der Management-Server einen vorübergehenden Ausfall hat oder der Puffer voll ist.

Andererseits „verlieren" manche Geräte SNMP-Antworten, wenn sie zu belastet sind – was falsche Alarme verursacht. Das repariert kein SNMP-Monitoring-Programm, wenn Sie diese Variablen nicht in Ihrer Alarmierung-Politik berücksichtigen.

Zweite Sache – SNMP kennt den Anwendungsstatus nicht. Sie können vollständige Statistiken vom Router haben und trotzdem nicht wissen, dass der VPN-Service nicht funktioniert. Deshalb funktioniert SNMP immer öfter als Grundlage, aber nicht als einzige Datenquelle. Es wird mit aktivem Port-Monitoring, synthetischen Tests und manchmal sogar mit Anwendungsschicht-Analyse kombiniert. SNMP ist nicht tot – aber es ist auch nicht ausreichend. Wenn Sie wissen wollen, was tatsächlich mit Ihrer Infrastruktur passiert, behandeln Sie es als eines der Tools – nicht als Ganzes. Dann funktioniert es wirklich.

/ EUR

/ EUR